Listado mensual: julio, 2017

¿Sus clientes están a salvo de los piratas informáticos?

/en Blog/por Liquid Capital

Cuando de ciberataques se trata, por lo general las víctimas que figuran en las noticias son grandes compañías y organizaciones. Pero según IBM, las pequeñas y medianas empresas son el blanco de un 62 % de todos los ciberataques, lo cual equivale a alrededor de 4.000 ataques diarios. ¿La razón? Son un blanco fácil.

¿Su compañía o sus clientes pueden ser atacados?

Casi todos los días, escuchamos hablar de un nuevo caso de ciberataque. Una empresa es víctima de piratería, con lo cual sus datos no públicos y los de sus clientes están expuestos a un acceso y, por consiguiente, en peligro. La lista de los principales casos de violación de datos está conformada por nombres conocidos, tales como Anthem, JP Morgan Chase y Target.

Pero no piense ni por un segundo que los piratas solo apuntan a grandes organizaciones. De hecho, las pequeñas empresas son a menudo justo lo que los piratas buscan. ¿Por qué? La razón principal es que las pequeñas empresas tienen muchas veces sistemas inadecuados de seguridad en línea, y como sus datos están alojados en la nube se convierten en víctimas fáciles.

Una corta noche para un pirata puede traducirse en un desastre para su empresa. De acuerdo con un reporte de la U.S. National Cyber Security Alliance, 60 % de las pequeñas empresas víctimas de un ciberataque van a la quiebra en los seis meses siguientes.

Solo usted protege su negocio

Los bancos y el gobierno no han hecho mucho para ayudar a dichas empresas a protegerse contra los piratas informáticos y la violación de datos. La ley sobre la seguridad cibernética MAIN STREET, que se introdujo recientemente en los Estados Unidos ayudará a las pequeñas empresas a proteger sus bienes digitales de amenazas cibernéticas, pero esto está lejos de ser una solución mágica. Se necesita con urgencia que las empresas de todas las formas y tamaños empiecen a tomar con seriedad, de manera proactiva y sumamente responsable, la seguridad de sus datos.

Es hora de elaborar un sólido plan de seguridad y olvidarse de la primera solución que encuentre. De modo que busque con calma una estrategia que le convenga a su negocio, a sus clientes y a su industria. No existe una solución que se valga para todos. Y lo más importante, no deje la seguridad de los datos en manos del personal de informática únicamente. Haga que todos, tanto directores como empleados de todos los niveles, se hagan responsables. Ofrézcales una formación sobre las medidas de protección y muéstreles cómo cumplir con las normativas. Por ejemplo, el hecho de enseñar a los empleados que deben evitar abrir archivos sospechosos adjuntos a los correos electrónicos puede ser una forma de protección contra programas maliciosos que pueden introducirse rápidamente en su red.

Si su equipo de empleados está en desplazamiento constante, usted debería redefinir las reglas de su programa «traiga su propio dispositivo» que ya haya implantado. La revista Security explica la forma en la que un programa «traiga su propio dispositivo», formal o no, puede poner accidentalmente en peligro a una organización, simplemente por la falta de vigilancia de dichos programas. El artículo publicado en la revista afirma que «17,7 % de las personas que respondieron a una encuesta y que llevan sus propios dispositivos al trabajo dicen que el departamento de informática de su empleador no está al tanto de esta práctica; al igual, 28,4 % de los departamentos de informática ignoran activamente dicha práctica.»

Una vez que empiece a proteger su empresa, usted debe seguir las siguientes etapas para preservar la seguridad:

Adquiera un seguro de protección cibernética, cree una estrategia de contraseñas difíciles para sus usuarios y utilice espacios virtuales VDR (virtual data rooms). También es importante que actualice sus tecnologías para los departamentos de informática internos y gerentes de oficina. Empiece con esta lista de cinco herramientas y servicios que su pequeña empresa puede utilizar para protegerse contra los ciberataques.

Llevar la ciberseguridad a un nivel superior

¿Desea profundizar más? Piense en contratar a un pirata ético, es decir a un experto de la ciberseguridad que trabaje dentro de su empresa para identificar las deficiencias y puntos vulnerables reproduciendo las intenciones y acciones de los piratas informáticos.

También, diríjase a una compañía que se especialice en seguridad cibernética. Muchas de dichas empresas ofrecen evaluaciones de vulnerabilidad gratuitas para darle una idea de dónde están sus puntos débiles. Ellos le explicarán también la manera como le pueden ayudar a manejar esas amenazas. Si usted no cuenta actualmente con un equipo de informática interno, externalizar este trabajo puede ser una buena opción.

Y como si esto fuera poco, aquí va algo más qué considerar. Al elaborar una política de seguridad de datos, asegúrese de que esté realmente protegiendo la confidencialidad de los datos, incluyendo en esta los siguientes nueve elementos, tal como los presenta en detalle una vez más la revista Security. Resulta crucial considerar su política desde todos los ángulos; al fin y al cabo, sus datos pueden crear su empresa, pero asimismo la pueden arruinar.

| 1 | Asegúrese de que su personal se responsabilice de la seguridad de los datos | Todo el personal de informática, empleados y dirigentes deben tomar conciencia de sus responsabilidades en este aspecto. |

| 2 | Elabore políticas que rijan los servicios en red | Cómo manejar el acceso remoto, las direcciones IP, los routers y la detección de intrusos en la red. |

| 3 | Analice los puntos vulnerables | Establezca una rutina de verificación frecuente de sus redes para detectar los puntos vulnerables a la piratería. |

| 4 | Utilice parches | Cree un código para eliminar puntos vulnerables, el cual le ayude a protegerse contra cualquier amenaza. |

| 5 | Implemente políticas de seguridad de datos de sistema | Establezca reglas para los servidores, cortafuegos (o firewalls), bases de datos y software antivirus. |

| 6 | Tenga un plan de respuesta a los incidentes | En caso de violación a la seguridad, tenga procesos para enfrentar el problema, acompañados de evaluaciones y reportes. |

| 7 | Eduque al personal sobre el uso aceptable | Los empleados deben entender y firmar una política de uso aceptable, la cual incluya medidas disciplinarias. |

| 8 | Verifique el cumplimiento de las normas | Lleve a cabo verificaciones frecuentes para asegurarse de que el personal y la dirección cumplan con la política de seguridad de datos. |

| 9 | Haga verificaciones y controles de cuentas | Designe a alguien que se encargue de verificar y controlar a los usuarios, y de hacer un seguimiento de las cuentas activas e inactivas de estos. |

Parece interminable, pero es realizable. Y lo más importante, es indispensable. Cuando se trata de los expertos piratas informáticos de hoy en día, las organizaciones deben estar preparadas para cuando — no en caso de que — afronten una violación de datos. El tomar estas medidas sencillas ahora le permitirá evitar serios problemas más adelante.

Are Your Clients Safe from Hackers?

/en Business Growth/por Liquid Capital

When it comes to cyberattacks, the targets are typically the behemoth companies and organizations you read about in the news. But according to IBM, small and mid-sized businesses are the target of 62 per cent of all cyberattacks – which equals about 4,000 attacks per day. The reason? They are an easy target.

Can your company or clients be under attack?

We hear a new story about cyberattacks almost every day. A business gets hacked — allowing sensitive proprietary and customer data to be accessed and compromised. The list of the world’s biggest data breaches is littered with recognizable names, including Anthem, JP Morgan Chase, and Target.

But don’t think for a second that hackers only target large organizations. In fact, small businesses are often just what hackers are looking for. Why? The main reason is that small businesses often have inadequate online security, and with sensitive data housed in the cloud they become an easier victim.

A quick night’s work for a hacker can mean disaster for your business. According to a report by the U.S. National Cyber Security Alliance, 60 percent of small businesses that suffer a cyberattack are out of business within six months.

Nobody will protect your business except you

Banks and the government haven’t done much to assist small businesses with hackers and data breaches. The recently introduced MAIN STREET Cybersecurity Act in the United States will help small businesses protect their digital assets from cyber threats, but it’s far from a silver bullet. Businesses of all shapes and sizes need to start taking data security seriously — proactively and with full accountability.

Now is the time to put together a solid security plan.

Don’t just go with the first solution you find. Instead, take the time to find the approach that fits your business, customers and industry. There is no one-size-fits-all solution. More importantly, don’t leave data security to just the IT staff. Get everyone involved — including your managers and all levels of employees. Train each of them on protection measures and show them how to stay compliant. For example, teaching employees to avoid opening suspicious email attachments can be a safeguard against malware that could easily creep into your network.

If your workforce is highly mobile, you may want to consider the rules around any bring your own device (BYOD) program you may have in place. Security Magazine explains how a BYOD program, whether formally in place or not, could create unintentional risk within the organization — simply based on the lack of awareness of such programs. The publication states that, “17.7 percent of survey respondents who bring their own devices to work claim that their employer’s IT department has no idea about this behavior, and 28.4 percent of IT departments actively ignore BYOD behavior.”

Once you start protecting your company, you must take the next steps to stay safe.

Obtain cybersecurity insurance, create a strong password strategy for your users, and utilize virtual data rooms (VDR). For in-house IT departments and office managers, it’s important to upgrade your tech as well. Start with this list of five tools and services your small businesses can use to protect against cyberattacks.

Taking cybersecurity to the next level

Want to dig deeper? Consider employing an ethical hacker — a cybersecurity expert who works within your company to locate weaknesses and vulnerabilities by duplicating the intent and actions of hackers.

Also talk to a company that specializes in cybersecurity protection. Many of these businesses will offer free vulnerability assessments to give you an idea of where your weaknesses may lie. They’ll also explain how they can help you manage those threats. If you don’t currently have an in-house IT team, outsourcing the work could be an efficient option.

As if all that wasn’t enough, here’s one more thing to consider. When crafting a data security policy, make sure you’re actually protecting data privacy by including the following nine elements in your policy, as detailed once again by Security Magazine. It’s crucial to consider your policy from all angles – after all, your data can make or break your business.

| 1 | Ensure Data Security Accountability | All IT staff, workforce and management must be aware of their responsibilities. |

| 2 | Create Policies that Govern Network Services | How to handle remote access, IP addresses, routers and network intrusion detection. |

| 3 | Scan for Vulnerabilities | Have a routine in place for checking your own networks regularly for hacking vulnerabilities. |

| 4 | Manage Patches | Implement code to eliminate vulnerabilities that can help to protect against threats. |

| 5 | Create System Data Security Policies | Rules around company servers, firewalls, databases and antivirus software. |

| 6 | Have a Response Plan for Incidents | If a security breach occurs, have measures for handling the issue along with evaluation and reporting. |

| 7 | Educate Staff on Acceptable Use | Employees should understand and sign an acceptable use policy, which includes disciplinary action. |

| 8 | Monitoring Compliance | Regular audits to ensure staff and management are complying with the data security policy. |

| 9 | Account Monitoring and Control | Designate someone to monitor and control users, and keep track of active and inactive user accounts. |

It seems like a lot, but it can be done. More importantly, it must be done. When it comes to today’s advanced hackers, organizations must be prepared for when — not if — they will have a data breach. Taking small steps now will ensure you’re not facing bigger problems down the road.

Want to Expand Your Social Capital? Do These 3 Things…

/en Principal Posts/por Ernane Iung

1. Say “Hello from the other side!”

Given the reach of today’s digital world, anyone wishing to expand their Social Capital can do it easily just by following Adele’s advice, by saying “Hello from the other side!” What I mean by this is for you to use the reach and facility of social platforms to connect to anyone, anywhere, just by saying “hello” and introducing yourself.

Use LinkedIn or Facebook to identify persons across 1st and 2nd level contacts, who share a common industry or profession and reach out to them and ask for introductions to key persons in your field, sector, industry, city, or state. No matter if your business is Staffing, Insurance, Banking, Finances, or any other from services to manufacturing, join groups pertinent to your business. Once in these groups begin to interact using “Likes”, “Shares” and “Comments” to expand your contacts, which will eventually place you in contact with new business introductions, or obtain access to capital to potentially grow your business. In a similar manner, use Twitter to like, follow, and retweet on potential contacts, influencers, or even Client prospects.

So whether you do it like Adele and “say hello” from this side, that side, or the other side – it really doesn’t matter, just as long as you do it – reach out and say hello — to your Network that is.

2. “At least buy a ticket…”

There’s an old story of a Catholic priest who dreamed of winning the lottery. One day during his prayers he heard a voice from above inquiring…”Fergus”? Startled, he responded “my Lord, is that you? You’ve heard my prayers and are you going to award me by letting me win the Lottery?” The voice from above then responds, “Fergus…help me out my son…start by at least buying a ticket!”.

My 2nd suggestion is rooted in the notion that to expand your social capital requires a firm, personal commitment toward action from you – analogous to “buying a ticket”. It requires that you personally and physically interact with your Network, going to trade functions, breakfast meetings, lead groups, luncheons, happy hours, and “Meet & Greet” events. It requires that you join a local chamber of commerce, which could also include ethnic or minority versions such as Indian, Asian, African-American, or Hispanic chambers of commerce, and attend them frequently and consistently. Unlike Fergus who wouldn’t even buy his own lottery ticket, you on the other hand, must buy a ticket, and then stick your neck out, attend, be participative, network actively, and follow-up with all your personal leads either with a call or Email. It’s hard work and can’t be done from your laptop or phone, but instead requires your personal and active involvement, because the only person who can build the relationships which will eventually lead to new opportunities for your business is you.

3. Do like your Browser and “REFRESH”…Yourself!

The “Refresh” button present on your browser tells it to reload the current website and by doing so, reproduces the entire page. Take this notion from your Browser and apply it to your digital profile — and “Refresh” yourself! Invest in a professional headshot and update the profile photo and banners on your LinkedIn, Twitter, and Facebook pages. You can use a free online banner maker to create anything you imagine for your social accounts. Rewrite your profile description, updating it with your latest professional accomplishments, positions, promotions, job changes, or publications. If you write a Newsletter, redo the background artwork with something and create a storyline to attract interest from your network base, both current and new. You’ll be amazed at the results this will produce for you.

I recently did all these things in preparation for the August 15th launch of my book “The Success Factor – Unconventional Wisdom for Small Business Success” and the results have been astounding. I had >100% improvement in the open rates of my Newsletter, 30x increase in the click-through rates, 10x-15x increases in the number of followers on my LinkedIn profile and blog articles, and a barrage of personal responses from my Network. All this anchored to an event (my book launch, in this case), but clearly tied to my action of “refreshing” my profile by providing new, interesting content to my Network. So if your profile and social capital becomes stale, static, or “freezes up on you” and you’re at a loss of what to do, then act like your Browser… and Refresh yourself!

Conéctese con nosotros

1-844-228-0800

Oficina Principal en Canadá

Liquid Capital Enterprises Corp.

5075 Yonge Street, Ste. 700

Toronto, ON M2N 6C6

Oficina Principal en los Estados Unidos

Liquid Capital Enterprises Corp.

921 West New Hope Drive,

Suite 702

Cedar Park, TX 78613-6786

Últimas publicaciones

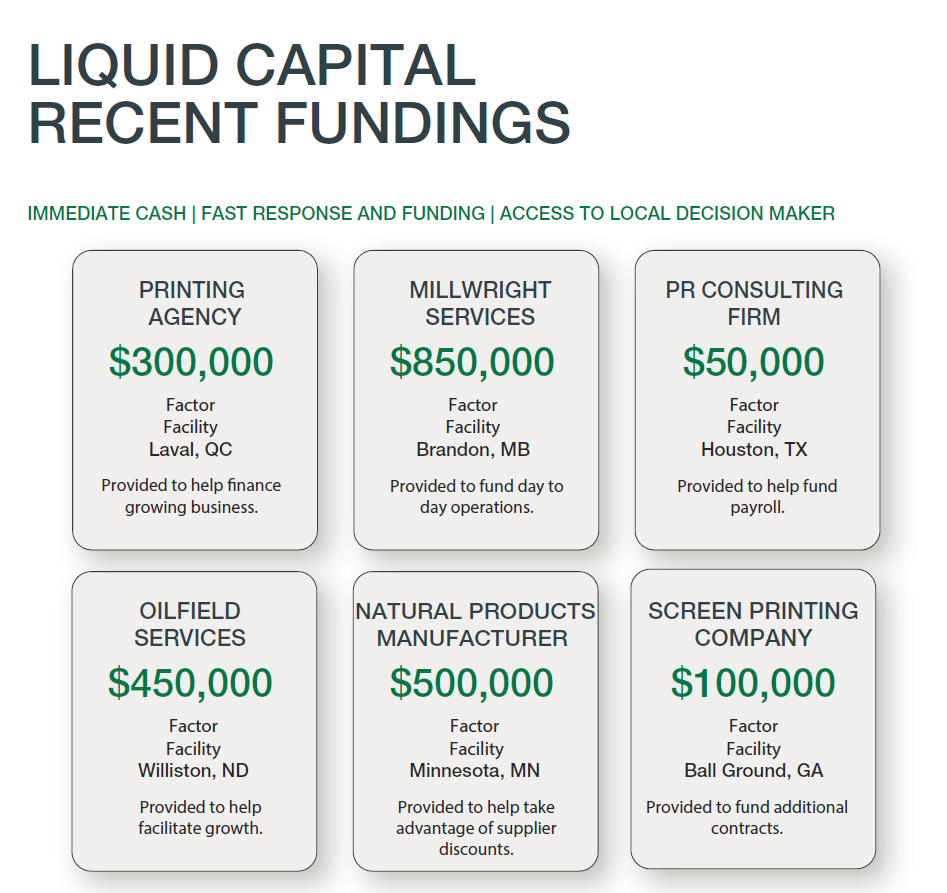

How to Avoid Becoming an Invoice Factoring Horror Story16 de abril de 2026 - 16:57

How to Avoid Becoming an Invoice Factoring Horror Story16 de abril de 2026 - 16:57 Recent Fundings – February 202612 de marzo de 2026 - 19:39

Recent Fundings – February 202612 de marzo de 2026 - 19:39